使用纸飞机(纸飞机)进行群组管理或频道运营时,很多站长和开发者只关注前端的机器人(Bot)功能,却忽略了后端服务器的防御。如果你的后端接口直接暴露在公网,或者配置了脆弱的 API 连接,极易成为黑客的攻击目标。本文将从实操角度,教你如何快速排查后端安全隐患,防止机器人被劫持或数据泄露。

检查 Bot API 连接的加密性

纸飞机 Bot 的核心逻辑通常依赖于 Webhook(网页钩子)或 Long Polling(轮询)。很多开发者为了方便,直接使用明文的 HTTP 协议传输数据,这在公网环境下无异于“裸奔”。

首先,请确认你的服务器是否强制开启了 HTTPS。如果使用的是 Webhook,务必确保 API 地址必须包含 SSL 证书。你可以通过以下步骤自查:

- 检查 Webhook 配置:确保 URL 以

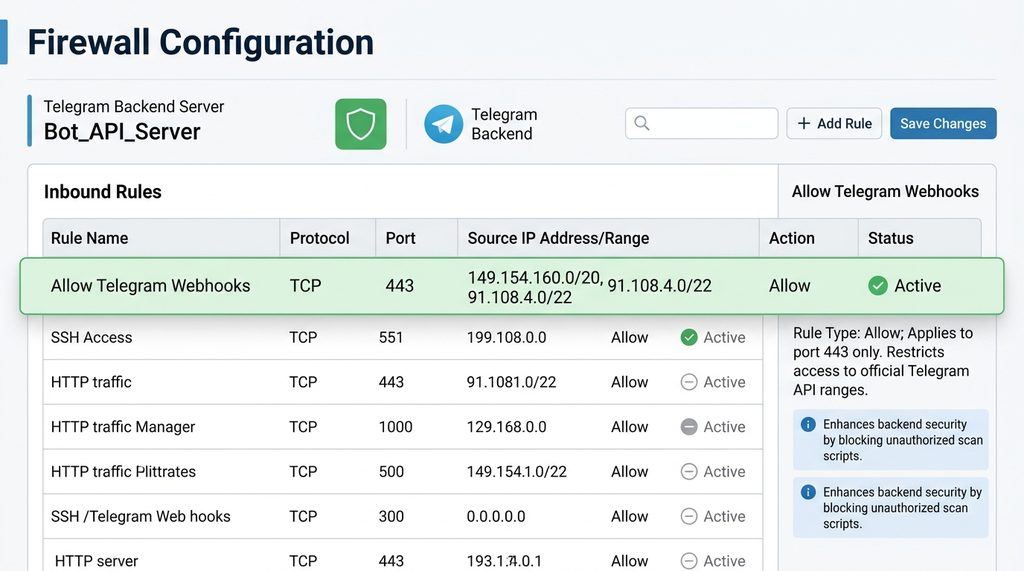

https://开头,且使用的是受信任的 CA 证书。 - 限制 IP 白名单:纸飞机官方有固定的 IP 段。在你的服务器防火墙(如 iptables 或 UFW)中,仅允许来自

149.154.160.0/20和91.108.4.0/22的请求访问你的后端接口,这能拦截掉 99% 的扫描脚本。

识别并加固后端逻辑漏洞

除了连接方式,后端代码本身也可能存在漏洞,尤其是与数据库交互的部分。很多管理员为了群组管理便捷,会在后台编写自动化脚本处理用户指令。如果脚本没有对输入内容进行清洗,就可能遭受注入攻击。

常见的“踩坑点”包括:

- 命令注入: 如果你的 Bot 允许用户输入 ID 或链接并直接传给后端 Shell 执行,务必过滤特殊字符。

- API Token 泄露: 检查你的配置文件(如

.env或config.json),确保它们未被提交到 Git 仓库,且权限设置为 600(仅限所有者读写)。 - 鉴权缺失: 如果你的后端管理面板没有设置二级密码或 IP 登录限制,一旦被扫描到端口,攻击者就能接管你的机器人控制权。

实施有效的服务器防护策略

服务器防护不仅仅是装一个防火墙那么简单。对于纸飞机相关的后端服务,你需要关注的是异常流量。攻击者常利用高频请求来耗尽你的服务器资源(CC 攻击),导致机器人响应变慢或直接宕机。

建议采取以下防护措施:

- 速率限制(Rate Limiting): 在 Nginx 或后端框架中,限制同一 IP 在单位时间内的请求频率。例如,对于单个用户的交互,设置每秒不超过 5 次请求。

- 日志审计: 定期查看

/var/log/nginx/access.log,观察是否有大量来自陌生 IP 的无效访问,及时将这些 IP 封禁。 - 隐藏真实 IP: 如果条件允许,使用 Cloudflare 等代理服务隐藏你的后端服务器真实 IP,将纸飞机的流量接入代理服务器后再转发到源站。

总结

纸飞机后端安全性并非遥不可及,核心在于“最小权限”和“主动防御”。不要为了开发便利而牺牲加密配置,也不要心存侥幸使用默认端口。建议定期检查 API Token 的有效性,并查看服务器入站日志。只要落实好 IP 白名单和流量限速这两个动作,你的机器人运营环境就能稳定不少。